Lỗ hổng CVE-2022-26809 – ảnh hưởng đến toàn bộ hệ điều hành Windows

Lỗ hổng thực thi mã từ xa CVE-2022-26809 vừa được công bố 2 ngày trước, cho phép hacker tấn công trực tiếp vào VPS/Server sử dụng hệ điều hành Windows mà không cần tài khoản truy cập vào server.

Lỗ hổng hệ điều hành Windows (CVE-2022-26809)

1. Lỗ hổng CVE-2022-26809 – ảnh hưởng đến toàn bộ hệ điều hành Windows

Trong bản cập nhật bảo mật Patch Tuesday tháng 4, Microsoft đã vá hơn 100 lỗ hổng, bao gồm nhiều lỗ hổng thực thi mã từ xa (RCE), vấn đề leo thang đặc quyền (EoP), từ chối dịch vụ, rò rỉ thông tin, lừa đảo bằng cách mạo danh (spoofing), trong đó có đến 10 lỗ hổng được xếp vào loại “nghiêm trọng”. Gần đây nhất, lỗ hổng CVE-2022-26809 được phát hiện vào ngày 12/4 cũng đã khiến cho nhiều doanh nghiệp phải đau đầu bởi nó ảnh hưởng tới tất cả các phần mềm, ứng dụng được cài đặt trên máy tính chạy hệ điều hành Windows, trong đó bao gồm cả phần mềm kế toán MISA – 1 phần mềm hiện đang được rất nhiều doanh nghiệp và tổ chức lớn sử dụng.

Trong bản cập nhật bảo mật Patch Tuesday tháng 4, Microsoft đã phát hành các bản vá cho hơn 100 lỗ hổng bảo mật.

2. Có biện pháp phòng ngừa lỗ hổng CVE-2022-26809 không?

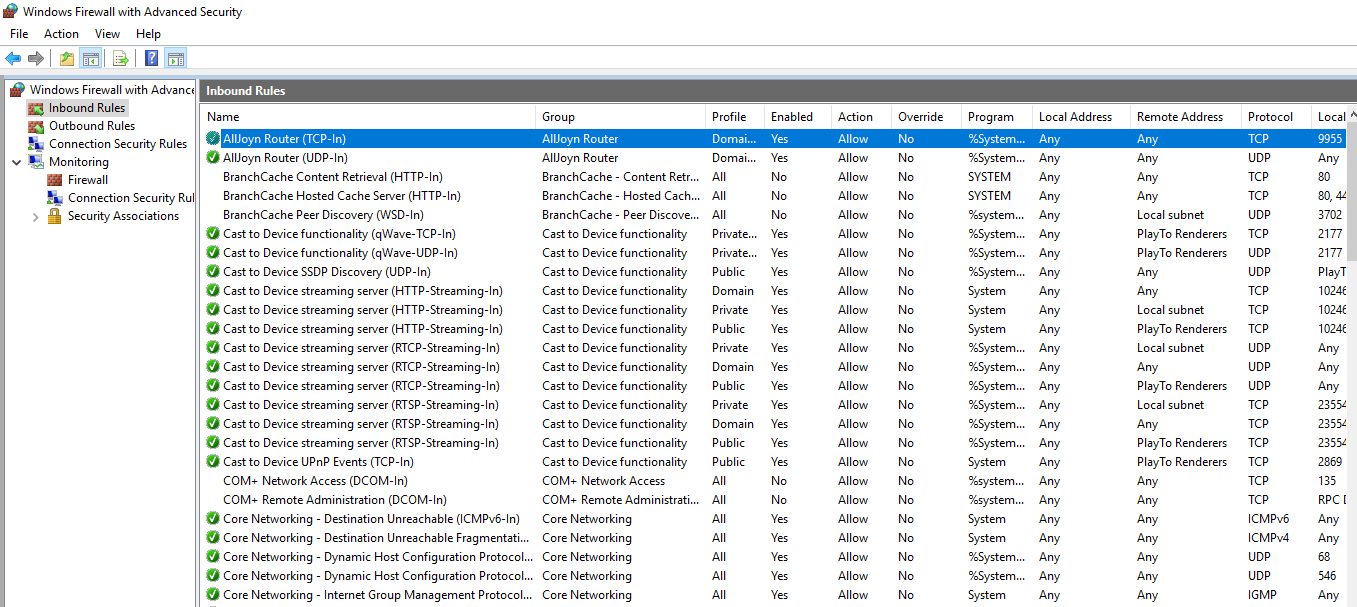

Có 1 vài lưu ý và biện pháp phòng ngừa lỗ hổng bảo mật này:

- Cần backup dữ liệu định kỳ hàng ngày, sau đó để file sao lưu tại máy tính MacOS hoặc Linux, hoặc là đưa lên các dịch vụ lưu trữ cloud như Google Drive, OneDrive, DropBox,…

- Không thực hiện update phần mềm Misa tại thời điểm hiện tại

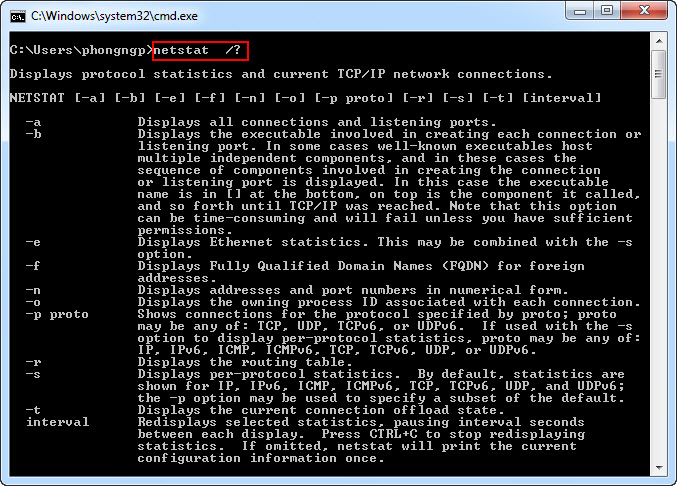

- Không public trực tiếp port 445 của máy chủ cài phần mềm MISA ra ngoài internet để truy cập từ xa, giới hạn kết nối trong trường hợp cần public

- Cài đặt và cập nhật đầy đủ các phần mềm chống virus như Kaspersky, Norton, Windows Defender, BKAV,…

- Cài đặt hệ điều hành Windows bản quyền và cập nhật các bản vá mới nhất càng sớm càng tốt

- SQL Server: Kiểm tra lại việc đặt mật khẩu, nếu mở port SQL remote từ xa thì BẮT BUỘC phải đổi port mặc định 1433

Những biện pháp phòng ngừa lỗ hổng CVE-2022-26809

>> Chi tiết lỗ hổng CVE-2022-26809 xem tại: https://msrc.microsoft.com/update-guide/vulnerability/CVE-2022-26809

Có một số lỗi nghiêm trọng khác cần lưu ý bao gồm các lỗi thực thi mã từ xa như Windows Network File System (CVE-2022-24491 và CVE-2022-24497, điểm CVSS: 9.8), Windows Server Service (CVE-2022-24541), Windows SMB (CVE-2022-24500) và Microsoft Dynamics 365 (CVE-2022-23259).

Tháng trước, trong Patch Tuesday tháng 3, Microsoft đã vá 71 lỗ hổng, trong đó có hai lỗi nghiêm trọng là CVE-2022-22006 và CVE-2022-24501. Vào tháng 2, số lỗ hổng được vá là 48, gồm một lỗ hổng zero-day. Vì thế, Microsoft đang chuẩn bị một thay đổi có thể dẫn đến dấu chấm hết của Patch Tuesday. Dịch vụ mang tên Windows Autopatch là 1 dịch vụ giúp cập nhật phần mềm Windows và Office tự động, sẽ được tung ra thị trường để đảm bảo các khách hàng có thể tiếp cận các bản vá bảo mật nhanh hơn, thay vì chờ cập nhật hàng tháng (ngoại trừ các bản vá khẩn cấp). Windows Autopatch dự kiến sẽ được ra mắt vào tháng 7/2022.

Xin chào và hẹn gặp lại!